Bullrun (NSA計畫)

Bullrun(風格化表達為BULLRUN)是一個高度機密的計畫,用於破解在線通信和數據的加密,該計畫由美國國家安全局(NSA)運行[1][2]。在英國政府通訊總部(GCHQ)中類似計畫的代號為Edgehill。根據《衛報》披露的BULLRUN分類指南(BULLRUN classification guide),該計畫使用多種方法,包括計算機網絡利用、攔截 、行業關係與其他情報界實體的協作以及先進的數學技術。

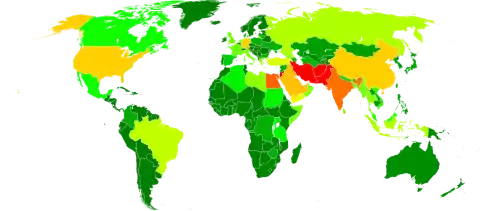

美國國家安全局的監控活動 |

|---|

全球NSA執行監視地圖 |

|

計劃 |

|

立法 2008年FISA修正法案 · 美國愛國者法案 |

|

組織 |

|

訴訟 |

|

揭黑幕者 |

|

消息發布 |

|

相關活動 |

愛德華·斯諾登在2013年洩漏了有關該計畫存在的信息。盡管斯諾登的文檔沒有包含有關確切的密碼分析功能的技術信息,因為斯諾登沒有獲得此類信息的許可訪問權[3],但它們確實包含了2010 GCHQ演示文稿,其中聲稱「此前已丟棄的大量的互聯網加密數據,現在可以被利用」[1]。在美國情報官員的要求下,新聞界還對斯諾登文件中發現的有關該程序的許多技術細節進行了審查[4]。在斯諾登泄漏的所有計畫中,「Bullrun破密計畫」是至洩漏時的成本最高的計畫。斯諾登聲稱,自2011年以來,用於Bullrun的成本總計8億美元。披露的文件顯示,Bullrun試圖「擊敗特定網絡通信技術中,所使用的加密」。[5]

命名和權限

根據NSA的《BULLRUN分類指南》,BULLRUN不是敏感的限制訪問訊息(SCI)受控制系統或限制訪問訊息,但必須在所有其他分類和傳播標記之后的分類行中顯示代碼字。 此外,建議使用特殊控制的信息標簽進一步限制有關特定密碼成功的任何細節(除了標記為「最高機密//特殊情報(Top Secret//SI)); 可能的BULLRUN ECI標簽的非排他性列表為:APERIODIC,AMBULANT,AUNTIE,PAINTEDEAGLE,PAWLEYS,PITCHFORD,PENDLETON,PICARESQUE和PIEDMONT,這些標簽的含義沒有任何細節[1][2]。

只有五眼聯盟(FVEY)的高層人員才能訪問該計划,包括美國國家安全局(NSA)、以及英國政府通信總部(GCHQ)、加拿大通信安全機構(CSE)、澳大利亞信號局(ASD)、紐西蘭政府通信安全局(GCSB)的信號情報機搆。 在代理機搆繼續嘗試對其進行解密的同時,無法無限期保留當前技術無法解密的信號。[2]

方法

通過由NSA設計的Clipper芯片 ,該芯片使用Skipjack算法,刻意保留有后門,并使用各種專門設計的法律,例如通信協助執法法(CALEA),數字空間電子安全法(CESA)和對加密軟件出口的限制(如伯恩斯坦訴美國的證據)。美國政府已公開在1990年代曾試圖確保其獲得通信和解密的能力[6][7],特別是諸如密鑰托管,對後門的委婉說法之類的技術措施,遭到批評而且收效甚微。

美國國家安全局(NSA)鼓勵安全技術制造商向其披露產品或加密密鑰的後門,以便NSA可以訪問加密的數據。然而,出於對加密技術的廣泛釆用的擔心,NSA也開始秘密地影響和削弱基本的加密安全性。並試圖通過協議、法律力量或網路攻擊獲取後門[4]。

根據Bullrun的一份簡報文件,該機搆已成功滲透到安全套接字層和虛擬專用網 (VPN)[1][2]。《紐約時報》報道宣稱:“到了2006年,通過破解保護性的VPN,該局已攻破了三家外國航空公司、一個旅行預訂系統、一個外國政府的核能部門,以及另一個外國政府網際網路服務的通訊系統。到了2010年,英國反制加密的Edgehill計劃已成功破解了30個目標的VPN,而且設立了再破解300個的目標”[4]

作為Bullrun的一部分,NSA還積極於「將漏洞插入到目標使用的商業加密系統,IT系統,網絡和端點通信設備中」[8]。《紐約時報》報導稱,隨機數生成器Dual_EC_DRBG包含了來自NSA的後門,這將使NSA可以依靠該隨機數生成器來破壞加密。儘管在標準發布後不久就知道Dual_EC_DRBG是一種不安全且緩慢的隨機數生成器[9],並且在2007年發現了潛在的NSA後門,並且沒有這些缺陷的替代品已經通過認證並得到廣泛使用,但是RSA Security在2013年9月之前,繼續在BSAFE Toolkit和Data Protection Manager這兩項產品中使用Dual_EC_DRBG。雖然RSA Security否認有意向BSAFE插入後門程序,但沒有解釋為何在2006年和2007年發現Dual_EC_DRBG的缺陷明顯後,仍然繼續使用。有報導宣稱,2013年12月20日,RSA接受了NSA的1000萬美元付款,將隨機數生成器設置為默認值[10]。

到2010年,NSA已开发出针对互联网加密流量的“开创性的手段”。GCHQ的一份文件警告说,“这些手段是信号情报项目中最脆弱的一部分,不慎披露这一简单的“事实”可能会警醒对手,并立即导致该手段的无效化。” [4]另一份内部文件指出,“它们不存在‘必要知悉’”。包括布魯斯·施奈爾和克里斯托弗·索霍安在内的许多专家纷纷猜测,这是指对RC4的成功攻击,这种1987年的加密算法仍在至少50%的SSL/TLS的流量中使用,并考虑到RC4有数个已知的弱点,这是一个合理的途径。[11]其他人则猜测,NSA已获得破解1024位RSA和迪菲-赫爾曼密鑰交換公钥的能力。[12]一组研究人员指出,一些非一次性的1024位素数在迪菲-赫爾曼密鑰交換的实现中广泛重用,且NSA对这些素数进行了预先计算,以利用它们来实时的攻破加密。[13]

影響

在BULLRUN的啟示之后,包括FreeBSD和OpenSSL在內的一些開源項目已經不願(完全)信任基於硬件的加密原語 。[14][15]

許多其他軟件項目,公司和組織也對安全性和加密過程進行了評估。例如,Google將其TLS證書的密鑰長度增加了一倍,從1024位增加到2048位。[16]

NSA后門的揭露和標準的故意複雜化,導致了讓它們參加標準化機搆的強烈反對[17]。在披露之前,鑒於NSA在這些委員會中的存在,鑒於其在加密方面的專業知識,NSA的參與被視為一個優勢。[18]

有人猜測,NSA知道了心臟出血漏洞,該漏洞導致主流網站容易遭受密碼盜竊的侵害,但并未透露此信息以便為自己利用。[19]

詞源

「BULLRUN」這個名字取自美國南北戰爭的第一場重大戰役-第一次牛奔河之役(First Battle of Bull Run)[2]。它的前身「Manassas」(馬納沙斯),是出自該戰役的另一個稱呼,也是主戰場所在。「EDGEHILL」來自埃奇希爾戰役(Battle of Edgehill),這是英國內戰的第一場戰役。[20]

參考來源

- Nicole Perlrothn; Jeff Larso; Scott Shane. . ProPublica. 2013年9月5日 [2020年2月20日]. (原始内容存档于2020年2月21日).

- James Ball; Julian Borger; Glenn Greenwald. . 衛報. 2013年9月5日 [2020年2月20日]. (原始内容存档于2013年9月18日).

- Sean Michael Kerner. . Eweek.com. 2013年9月9日.

- . 紐約時報中文網. [2020-02-19]. (原始内容存档于2020-02-14).

- . 國際財經時報. [2020-02-20]. (原始内容存档于2020-02-20).

- Mike Godwin. . Reason. 2000年5月 [2020-02-20]. (原始内容存档于2019-02-22).

- . 電子隱私訊息中心. 1996年7月12日 [2020年2月20日]. (原始内容存档于2018年11月15日).

- . 纽约时报. [2020-02-20]. (原始内容存档于2018-02-11).

- . Ars Technica. [2020-02-20]. (原始内容存档于2016-12-25).

- Joseph Menn. . Reuters. San Francisco. 2013年12月20日 [2020年2月20日]. (原始内容存档于2015年9月24日).

- . The Register. [2020-02-14]. (原始内容存档于2019-12-23).

- Lucian Constantin. . PCWorld. 19 November 2013 [2020-02-14]. (原始内容存档于2019-09-21).

- Adrian, David; Bhargavan, Karthikeyan; Durumeric, Zakir; Gaudry, Pierrick; Green, Matthew; Halderman, J. Alex; Heninger, Nadia; Springall, Drew; Thomé, Emmanuel; Valenta, Luke; VanderSloot, Benjamin; Wustrow, Eric; Zanella-Béguelin, Santiago; Zimmermann, Paul. (PDF). October 2015 [2020-02-14]. (原始内容存档 (PDF)于2020-02-27).

- Dan Goodin. . Ars Technica. 2013年12月10日 [2020年2月20日]. (原始内容存档于2017年6月25日).

- Gavin Clarke. . Security News. The Register. 2013年9月10日 [2020年2月20日]. (原始内容存档于2019年11月9日).

- Tim Bray, Google Identity Team. . Google Developer Blog. 2013年7月 [2020-02-20]. (原始内容存档于2016-03-04).

- 布魯斯·施奈爾. . 衛報. 2013年5月9日 [2020年2月20日]. (原始内容存档于2020年2月20日).

- John Gilmore. . The Mail Archive. The Cryptography Mailing List. 6 Sep 2013 [2020-02-20]. (原始内容存档于2019-12-12).

the big companies involved ... are all in bed with NSA to make damn sure that working end-to-end encryption never becomes the default on mobile phones

- Tim Bray; Michael Riley. . Bloomberg. 2014年04月11日 [2020-02-20]. (原始内容存档于2019-12-30).

- Mark Ward. . BBC News. 2013年6月9日 [2020年2月20日]. (原始内容存档于2020年2月20日).

外部連結

- https://www.eff.org/deeplinks/2013/09/crucial-unanswered-questions-about-nsa-bullrun-program页面存档备份,存于

- https://www.nytimes.com/interactive/2013/09/05/us/documents-reveal-nsa-campaign-against-encryption.html?_r=0页面存档备份,存于

- https://www.schneier.com/blog/archives/2013/10/defending_again_1.html页面存档备份,存于

- Cryptography Opening Discussion: Speculation on "BULLRUN"页面存档备份,存于 John Gilmore

- https://www.cs.auckland.ac.nz/~pgut001/pubs/crypto_wont_help.pdf页面存档备份,存于